Accès légal aux disques et conteneurs cryptés BitLocker, PGP et TrueCrypt

Accomplit l'analyse légale complète des disques et des volumes cryptés et protégés avec les versions PC et portables du logiciel BitLocker, PGP et TrueCrypt. Le logiciel Elcomsoft Forensic Disk Decryptor décrypte les données des conteneurs cryptés ou effectue le montage des volumes cryptés, en assurant un accès légal complet aux informations protégées stockées dans les trois types de conteneurs cryptés les plus utilisés. L'accès aux informations cryptées est assuré en temps réel.

Caractéristiques et avantages

- Décrypte les informations stockées dans les trois conteneurs de cryptage les plus utilisés

- Sert à monter les volumes cryptés avec BitLocker, PGP et TrueCrypt

- Supporte des médias amovibles cryptés avec BitLocker To Go

- Supporte des conteneurs cryptés aussi bien que le criptage total du disque

- Révèle les clés de protection au vidage de RAM et aux fichiers d'hibernation

- Extrait toutes les clés de vidage de mémoire à la fois si dans le système il y a plus d'un conteneur crypté

- Récupère rapidement (la vitesse n'est limité que par la vitesse de lecture du disque)

- Fonctionne sans laisser de traces nul et n’exige aucune modification de contenu du volume cryptés

- Récupère et stocke les clés de cryptage d'origine

- Supporte toutes les versions de Windows (32 ou 64 bits)

- Accès aux informations stockées dans des conteneurs cryptés largement utilisés

Le logiciel ElcomSoft offre aux investigateurs, un moyen rapide et simple d'accéder aux informations cryptées stockées dans des conteneurs cryptés créés avec les logiciels BitLocker, PGP et TrueCrypt.

Deux modes d'accès[1]

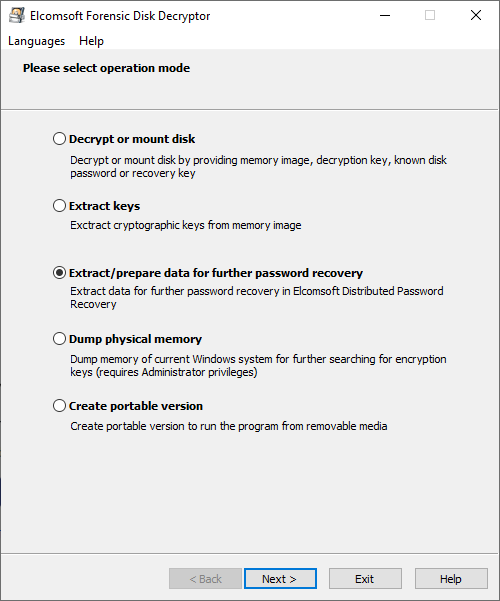

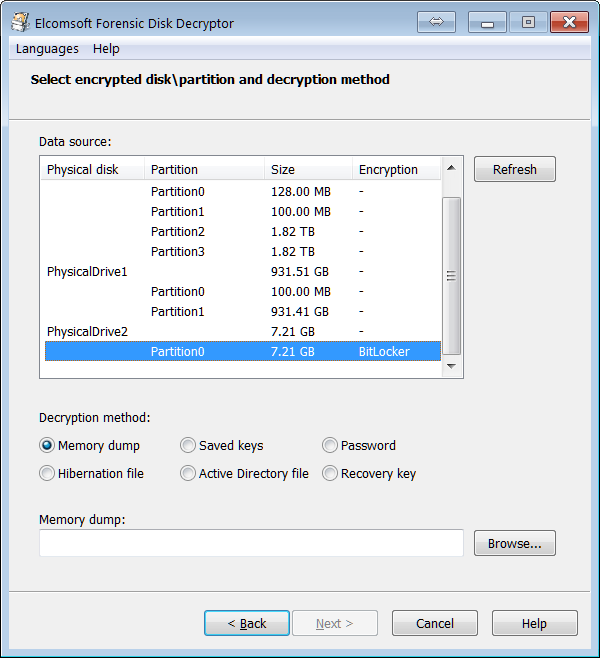

L'accès est assuré soit par décryptage de l'ensemble du contenu d'un volume crypté ou par montage du volume en question comme un disque déverrouillé sans cryptage.

Décryptage complet

Dans le mode de décryptage complet, le logiciel Elcomsoft Forensic Disk Decryptor déchiffre automatiquement la totalité du contenu du conteneur crypté, assurant aux investigateurs un accès complet et illimité à toutes les informations stockées dans les volumes cryptés.

Accès aux informations cryptées en temps réel

En mode temps réel, le logiciel Elcomsoft Forensic Disk Decryptor effectue le montage du volume crypté comme un nouveau disque dans le PC de l’investigateur. Dans ce mode, les spécialistes légaux bénéficient d'un accès rapide et en temps réel aux infornations protégés. Les informations lues à partir des disques et des volumes montés sont décryptées ad hoc.

Opération sans empreinte

Le logiciel Elcomsoft propose une solution raisonnable pour l'expertise judiciaire. L'application de l’outil ne laisse pas d’empreintes, ni traces et n’apporte pas de changements au contenu des volumes cryptés.

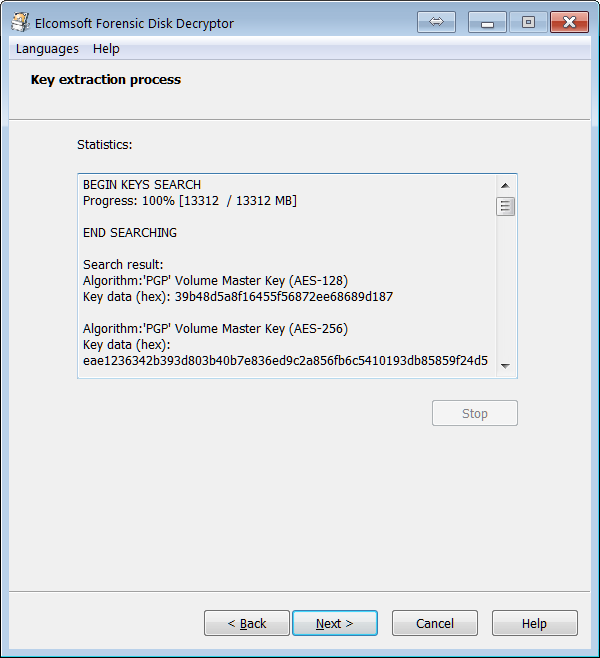

Trois façons d'acquérir des clés de cryptage

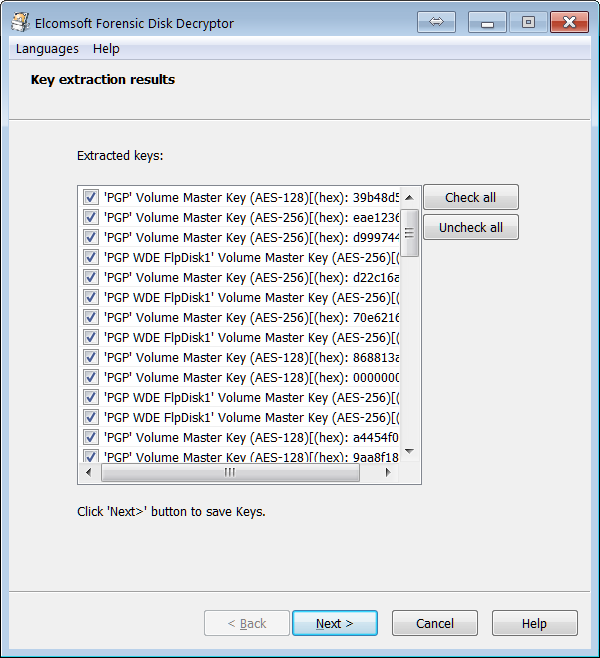

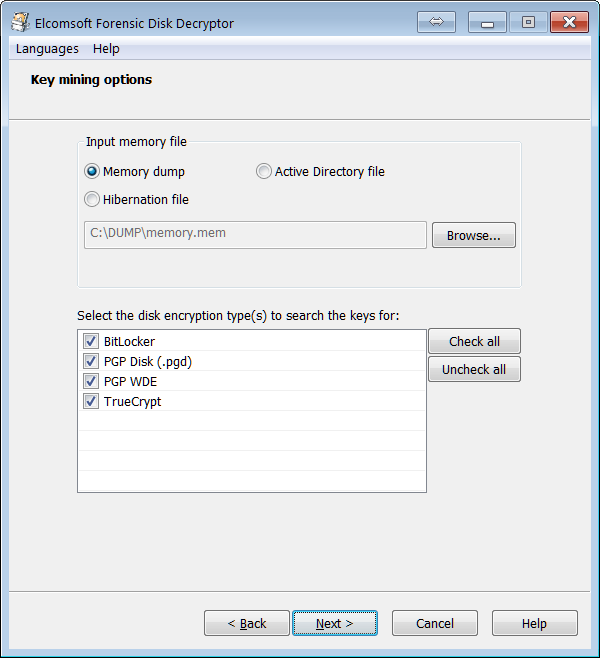

Le logiciel Elcomsoft Forensic Disk Decryptor a besoin des clés de cryptage d'origine afin d'accéder aux informations protégées stockées dans les conteneurs cryptés. Les clés de cryptage peuvent être révélées à partir des fichiers d'hibernation ou de fichiers de vidage de la mémoire au volume crypté que le logiciel acquiert lors du montage du volume crypté. Trois procédés sont disponibles à révéler les clés de cryptage d'origine:

- Analyse du fichier d'hibernation (si le PC est éteint en cours d'analyse);

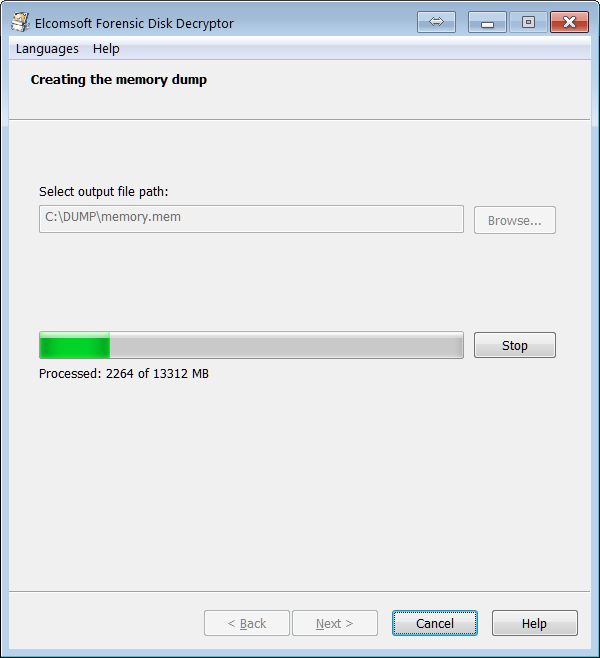

- Analyse du fichier de vidage de la mémoire[2];

- Attaque FireWire[3] (le PC doit être en marche en cours d'analyse et volumes cryptés doivent être montés).

Acquisition de clés de cryptage

En général, le choix entre les trois attaques dépend du mode de fonctionnement de l'ordinateur à analyser. Il dépend également de la possibilité d'installer un outil légal sur le PC à analyser.

Si le PC à analyser est éteint, les clés de cryptage peuvent être récupérées à partir du fichier d'hibernation. Le volume crypté doit être monté avant que l'ordinateur soit arrêté. Si le volume est démonté avant que le PC soit mis en veille, les clés de cryptage ne peuvent pas être récupérées à partir du fichier d'hibernation.

Si le PC est en marche, le vidage de la mémoire peut être prise avec n'importe quel outil d’investigation si l'installation d'un tel outil est autorisée (par exemple, le PC est débloqué et connecté à un compte qui a les privilèges d'administrateur). Le volume crypté doit être monté au moment de la récupération du vidage de la mémoire. Une bonne description de cette technologie (et la liste complète des outils d'acquisition de la mémoire gratuits et commercialisés) est disponible à l’adresse http://www.forensicswiki.org/wiki/Tools:Memory_Imaging.

Enfin, si le PC à analyser est en marche mais l'installation d'outils légaux n'est pas possible (par exemple, le PC est verrouillé ou connecté en compte sans privilèges d'administrateur, une attaque à distance par l'intermédiaire d'un port FireWire peut être effectué afin d'obtenir le vidage de la mémoire. Cette attaque nécessite l'utilisation d'un outil tiers gratuit (comme Imception: http://www.breaknenter.org/projects/inception/), et offre le résultat à près de 100% de cas en raison de la mise en œuvre d’un protocole FireWire qui permet un accès direct à la mémoire. Le PC cible doit avoir le port FireWire (IEEE 1394) tout comme l'ordinateur utilisé à récupérer la clé.

Une fois les clés de cryptage d'origine révelées, le logiciel Elcomsoft Forensic Disk Decryptor stocke les clés pour un accès postérieur, et offre une possibilité soit de déchiffrer la totalité du contenu du conteneur crypté ou monter un disque protégé comme un autre lecteur afin d’assurer l’accès en temps réel.

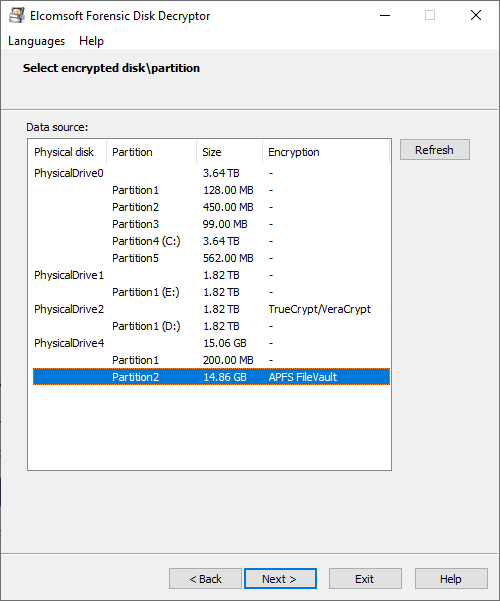

Outils de cryptage disques supportés

Le logiciel Elcomsoft Forensic Disk Decryptor travaille avec des volumes cryptés créés avec les versions actuelles de BitLocker, PGP et TrueCrypt, y compris les médias amovibles et les clés de stockage cryptés avec BitLocker To Go. Le logiciel supporte les conteneurs cryptés PGP et les disques cryptés complètement.

-

Un autre logiciel Elcomsoft Distributed Password Recovery réalise un éventail d'attaques avancées aux mots de passe en texte clair qui protègent les conteneurs cryptés. Ces procédés incluent, entre autres, l’utilisation du dictionnaire, du filtre et la permutation des attaques, à compléter la craque brute.

-

Le vidage de la mémoire du PC en marche peut être acquise avec des outils légaux disponibles tels que MoonSols Windows Memory Toolkit.

-

L’outil gratuit lancé sur le PC d’investigateur est tenu de réaliser l'attaque FireWire (par exemple, Inception)